Сheckm8, или новые горизонты извлечения данных из iPhone

Эксплойт сheckm8 для iOS-устройств, появившийся в сентябре 2019 года, открыл исследователям и криминалистам интересные перспективы в области изъятия (с последующим анализом) данных из подобных устройств. Можно ли извлечь информацию из повреждённого iPhone, подобрать PIN-код заблокированного устройства? Ответить на подобные вопросы стало проще.

История разработки джейлбрейков на базе эксплойта сheckm8

27 сентября 2019 года пользователь под псевдонимом axi0mX анонсировал эксплойт сheckm8 — средство использования уязвимости, которая ставила под удар информацию, находящуюся на миллионах устройств (от iPhone 4s до iPhone X), выпущенных компанией Apple. Свой пост он позднее удалил, но в интернете можно найти его копию.

Рисунок 1. Сообщение пользователя под псевдонимом axi0mX в социальной сети

После публикации этой информации некоторые компании, занимающиеся разработкой криминалистических программ для исследования мобильных устройств, и группы энтузиастов начали создание собственных джейлбрейков на основе данного эксплойта.

Их исследования завершились успехом. Сегодня наиболее известными разработками на основе сheckm8 являются checkra1n и King. Кроме того, были разработаны приватные джейлбрейки, применяемые в платных криминалистических программных продуктах.

Краткий глоссарий

Для того чтобы читатель лучше понимал процессы, описанные в статье, разъясним некоторые термины.

Джейлбрейк (jailbreak) — это процедура, которая позволяет получить полный доступ к файловой системе устройства под управлением операционной системы iOS, а также программа, применяемая в этих целях. Джейлбрейк необходим, например, для установки приложений из сторонних источников. В криминалистике он может использоваться для извлечения полной файловой системы или связки ключей (keychain).

Привязанный джейлбрейк (tethered) — вариант реализации, где требуется делать процедуру джейлбрейка заново после каждой перезагрузки аппарата.

Связка ключей (keychain) — технология, позволяющая хранить в защищённом виде конфиденциальные данные пользователя: имена и пароли для веб-сайтов, параметры кредитных карт, сведения для подключения к беспроводным сетям, приватные ключи, сертификаты и т.п. Для защиты данных в связке ключей используется 256-битное шифрование по алгоритму AES.

SecureROM (BootROM) — область, содержащая код, который процессор запускает первым при включении питания или перезагрузке устройства.

Обычно этот код приводит в действие загрузчик из памяти устройства или (если последнее находится в режиме DFU) данные, которые поступают по интерфейсу USB.

Затем SecureROM переходит к проверке подписи загруженной программы с помощью встроенных криптографических алгоритмов. Данные в SecureROM доступны только для чтения.

Загрузчик (bootloader) — программа, запускаемая для загрузки и старта операционной системы при включении устройства. В iOS загрузчик играет важную роль в обеспечении её безопасности. Он, помимо прочего, отвечает за то, чтобы в устройство был загружен неповреждённый код и только то программное обеспечение, которое имеет цифровую подпись компании Apple.

AFU (After First Unlock) — режим, в котором находится устройство под управлением операционной системы iOS, когда введён правильный пароль пользователя после перезагрузки устройства или включения питания. Это — менее защищённый режим по сравнению с BFU, описанным далее. В устройстве, находящемся в режиме AFU, файлы не шифруются и могут быть извлечены программами для криминалистического исследования.

BFU (Before First Unlock) — режим, в котором устройство находится до момента ввода правильного пароля пользователя после перезагрузки устройства или включения питания.

Другими словами, после того как вы перезагрузите или включите iPhone, ваше устройство переходит в режим BFU и остаётся в нём до тех пор, пока вы не введёте свой пароль.

В этом режиме большая часть файлов остаётся зашифрованной.

DFU (Device Firmware Update) — процесс обновления прошивки iOS-устройств. Он позволяет пользователям вносить изменения в системное программное обеспечение. Это необходимо, например, при восстановлении работоспособности устройства, имеющего программные повреждения, или в случае необходимости понизить версию операционной системы. Также его можно использовать для джейлбрейка.

Процесс ввода устройства в режим DFU может быть очень капризным. От исследователя требуется чёткое соблюдение всех инструкций. Дополнительную сложность придаёт то, что в этом режиме устройство выглядит точно так же, как выключенное.

Сheckm8 — эксплойт для уязвимости в BootROM, т.е. в коде устройства, который отвечает за первоначальную загрузку.

Сheckm8 позволяет получить права суперпользователя на всех устройствах Apple, выпущенных в период с 2011 по 2017 год (включая все модели с iPhone 4s по iPhone X), и для всех существующих версий операционной системы iOS.

Данная уязвимость является неустранимой: для её исправления Apple нужно отозвать миллионы устройств по всему миру и заменить в них код BootROM.

Сheckm8 выполняет привязанный джейлбрейк, т.е. код эксплойта находится в оперативной памяти устройства (RAM) и после перезагрузки пользователь не увидит никаких явных следов того, что устройство подвергалось взлому.

Существует несколько реализаций джейлбрейков на основе сheckm8 (например, описанный далее checkra1n), хотя некоторые разработчики пошли своим путём и разработали собственные уникальные джейлбрейки (такие как Cellebrite).

Подробный технический анализ эксплойта сheckm8 дан в статье «Technical analysis of the checkm8 exploit».

Checkra1n — полупривязанный джейлбрейк на основе сheckm8, разработанный группой энтузиастов. На сегодня он является одной из «топовых» программ для взлома iOS-устройств.

Первоначально данный джейлбрейк был разработан только под macOS, потом — портирован под Linux. Сейчас предпринимаются попытки портировать его под Windows.

После того как появилась версия checkra1n для Linux, энтузиасты смогли запустить его на устройстве под управлением операционной системы Android.

Рисунок 2. Джейлбрейк checkra1n, портированный под Android

Почему Belkasoft?

При использовании джейлбрейков, разработанных на основе эксплойта сheckm8, исследователи столкнулись со следующими проблемами:

- Для использования джейлбрейка необходим аккаунт разработчика Apple. Его стоимость составляет 99 долларов США в год. Не каждый имеет бюджет, позволяющий потратить такую сумму.

- Первоначально джейлбрейки были разработаны для macOS. Не у всех есть возможность использовать устройства с macOS или виртуальные машины с ней.

- Джейлбрейки на базе checkm8 оставляют артефакты в файловой системе исследуемого устройства. Это позволяет установить факт взлома. Кроме того, подобные действия противоречат принципу неизменности исследуемого цифрового доказательства, принятому в криминалистике.

Интегрированный в Belkasoft Evidence Center джейлбрейк имеет следующие особенности:

- Данные извлекаются криминалистически правильно, без артефактов, указывающих на его применение на исследуемом устройстве.

- Поддерживается извлечение данных из iPhone 5s—X и из iOS 12.3—13.4.1 (на момент написания статьи). Для более ранних версий iOS Belkasoft Evidence Center использует другую уязвимость. В ближайшее время ожидается поддержка iPad, Apple TV и Apple Watch.

- Возможно функционирование в среде операционной системы Windows.

Извлечение файловой системы и связки ключей

При извлечении файловой системы и связки ключей из iOS-устройства исследователь должен учитывать, что разработанный метод доступен только при работе Belkasoft Evidence Center в среде операционной системы Windows 10. Подключать исследуемое устройство рекомендуется к порту USB 3.0, и на компьютере должен быть установлен пакет iTunes из магазина Microsoft.

Для того чтобы начать извлечение, создайте в Belkasoft Evidence Center новое дело. В разделе «Создать образ» выберите вкладку «Мобильное устройство» и в ней нажмите на иконку «Apple Checkm8».

Рисунок 3. Внешний вид опций во вкладке «Мобильное устройство»

В следующем окне укажите параметры исследуемого устройства, такие как версия установленной операционной системы iOS и модель аппарата. Переведите устройство в режим DFU по инструкции, приведённой в этом же окне.

Состояние телефона отображается в правой части окна. Как только устройство перейдёт в режим DFU, это будет показано в окне программы.

После этого надо указать путь, по которому будут сохранены извлекаемые данные, и нажать кнопку «Далее».

Рисунок 4. Окно, отображающее состояние устройства

Анализ извлечённых данных

По окончании извлечения Belkasoft Evidence Center предложит выбрать типы данных, которые необходимо проанализировать.

Рисунок 5. Выбор типов данных для анализа

После анализа пользователю будут показаны категории извлечённых сведений. Данные, полученные из связки ключей, представлены в категории «Пароли».

Рисунок 6. Категории извлечённых данных

Перспективы использования джейлбрейков на базе эксплойта сheckm8

Прошло уже достаточно времени для того, чтобы понять, какую пользу могут принести джейлбрейки на основе эксплойта сheckm8 специалистам, занимающимся криминалистическим исследованием мобильных устройств. Приведём возможные сценарии.

Извлечение полной файловой системы

В резервные копии iTunes попадает ограниченное количество данных. Так, в них отсутствуют сообщения из мессенджеров и информация об электронной почте. Не сохраняются системные файлы и журналы, на основе которых исследователь может понять, как функционировало устройство. Извлечение файловой системы решает все эти проблемы, так как аналитик получает полный доступ ко всем данным.

Извлечение связки ключей (keychain)

Связка ключей — это «Форт-Нокс» исследуемого устройства. Все самые важные конфиденциальные данные хранятся там. Извлечение этой информации поможет исследователю узнать пароли для доступа к сайтам и другие авторизационные данные пользователя устройства.

Разблокировка iPhone

Джейлбрейки на основе checkm8 оказались настолько хороши, что некоторые исследователи предприняли попытки использовать их для подбора PIN-кодов заблокированных iOS-устройств.

И хотя в соответствии с политикой безопасности Apple десятая неуспешная попытка должна приводить к блокировке устройства (или удалению данных на нём), по каким-то причинам это происходит не всегда.

Некоторые специалисты сообщали, что им удавалось подобрать пароль методом последовательного перебора (brute force attack). Другие предупреждали об опасности подобных действий. В нашей лаборатории воспроизвести эти результаты не удалось.

Рисунок 7. Предупреждение о том, что нельзя использовать UFED для осуществления атаки методом последовательного перебора PIN

На основе эксплойта сheckm8 может быть создана программа для восстановления PIN-кодов заблокированных iPhone 4s, iPhone 5, iPhone 5C. Однако информация о том, что на момент написания статьи такая программа уже существует, в открытых источниках отсутствует.

Извлечение данных из заблокированных iPhone

После блокировки iOS-устройства пользовательские данные в его памяти находятся в безопасности. Однако новые поступающие сведения (информация о вызовах, SMS-тексты, сообщения из мессенджеров и т.д.) уже не могут попасть в защищённую область аппарата.

Все они, а также информация об аккаунтах пользователя (частично), история подключений к сетям Wi-Fi, данные о сопряжении с Bluetooth-устройствами, файл DataUsage.sqlite, системные журналы WhatsApp, информация об аккаунте Viber, список заблокированных контактов, plist-файлы и другие материалы доступны исследователю, у которого есть Belkasoft Evidence Center.

Иногда их так много, что неопытный исследователь думает, будто он извлёк вообще все данные пользователя.

Более подробно о том, какие данные можно извлечь из заблокированного iPhone, рассказано в статьях Elcomsoft и Маттиа Эпифани (Mattia Epifani).

Извлечение данных из повреждённых iPhone

Джейлбрейки на основе сheckm8 могут быть использованы и для извлечения данных из iOS-устройств, имеющих программные повреждения.

Типичным случаем, когда возникают такие неисправности, является следующий: при выполнении обновления операционной системы iOS на устройстве, где практически отсутствует или недостаточно велика свободная память, происходит программный сбой, который приводит к тому, что устройство перестаёт загружаться. В настоящее время известно очень много таких инцидентов для iPhone моделей 6 и 7.

Выводы

В Belkasoft Evidence Center реализован проприетарный джейлбрейк на основе эксплойта checkm8, с помощью которого можно извлекать полную файловую систему и связку ключей из исследуемого iOS-устройства.

Это позволяет специалисту легко, криминалистически правильно и в привычной среде операционной системы Windows производить подобные манипуляции и изучать данные — в том числе работать с iOS-устройствами, которые ранее не подлежали криминалистическому анализу.

Источник: https://www.anti-malware.ru/analytics/Technology_Analysis/Checkm8-or-new-horizons-for-extracting-data-from-iPhone

Большой выбор инструментов позволяет избежать многих проблем! Щипцы для удаления зубов

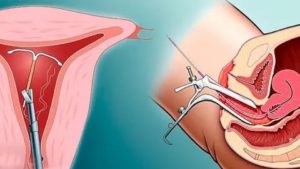

Хирургическое лечение в стоматологии проводится определённым набором инструментов для каждой группы зубов.

Конструкции элеваторов, люксаторов и щипцов максимально адаптированы под разные категории единиц верхней и нижней челюсти.

ontakte

Odnoklassniki

Экстракция зуба происходит при помощи нескольких разновидностей щипцов и элеваторов. В каждом случае строго используется лишь тот вид приборов, который соответствует своей конструкцией строению зуба, подлежащему удалению.

Щипцы и элеваторы из нержавеющей стали — инструмент основной, но в ряде случаев невозможно обойтись также без долота, экскаватора и люксаторов.

Виды щипцов для экстракции

Основная классификация хирургических щипцов предполагает два основных типа: корневые для извлечения одного только корня и коронковые для экстракции вместе с коронкой. Кроме этого, конструкция каждого вида зависит от анатомического расположения зуба, т. е. для извлечения единицы из верхней и нижней челюсти используются разные виды этого инструмента.

Корневые и байонеты

Щёчки этого прибора должны быть узкими и смыкающимися. Модель включает S-образную форму, байонетный, прямой и нижне-коренной тип.

Каждый из видов инструмента используется в зависимости от вынужденного наклона работы либо от нужного угла между осью ручки и лапкой:

- Прямой вариант — извлекаются клыки и резцы верхней челюсти.

- Байонеты — верхние моляры и премоляры.

- Нижне-коренные — экстракция любой нижней единицы.

Коронковые

Многообразие этого вида применяется как для удаления единиц нижней челюсти, так и верхней. Каждый из типов, в свою очередь, тоже отличается структурой щёчек, формой ручки и определённым углом. Зуб с коронкой извлекается прибором с несмыкающимися лапками разной ширины в зависимости от размера коронки.

Хирургические щипцы для удаления верхнечелюстных и нижнечелюстных единиц: фото

Устройство зависит от конкретной группы зубов. При этом для каждой из группы предназначены щипцы и для удаления корня, и для извлечения зуба с целой коронкой. Выбор определяется по трём основным признакам: стороне (расположение шипов на щёчке), ширине лапок и углу совпадения оси ручки с осью щёчек.

Экстракция зубов верхней челюсти

Ручки и лапки щипцов для извлечения зуба на верхней челюсти расположены параллельно или в одной плоскости. Приборы для экстракции боковых и центральных клыков и резцов — прямые с закруглёнными щёчками в форме желобка.

Фото 1. Демонстрация удаления зуба верхней челюсти при помощи щипцов на специальной модели.

Первый и второй премоляры вынимаются щипцами с S-образным изгибом ручки. Лапки инструмента плотно охватывают корень с обеих сторон благодаря округлой форме и наличию желобков на каждой из них.

Конструкция S-образных щипцов для удаления первого и второго моляра отличается в зависимости от локализации зуба: слева или справа на челюсти. Согласно анатомическому строению этих единиц одна из щёчек в форме желобка с закруглённым концом, а вторая — с шиповидным выступом.

Удаление верхних третьих моляров происходит с помощью байонет — штыковидных щипцов с широкими лапками в форме вогнутого желобка.

Фото 2. Щипцы Байонеты для удаления верхних третьих моляров с удобными широкими лапками.

Такими приборами (универсальными) извлекают все зубы верхней челюсти, а узкими — корни. В зависимости от ситуации щипцы со средним размером щёчек применяются как для удаления коронок, так и для экстракции корня.

Корни верхних клыков и резцов извлекаются прямыми корневыми щипцами, а корни моляров и премоляров — S-образными. Штыковидные приборы с соприкасающимися узкими лапками подходят для удаления любого корня на верхней челюсти.

Вам также будет интересно:

Извлечение нижних 8 и жевательных единиц

Извлечение резцов предполагает клювовидный вариант щипцов с несходящимися щёчками в форме жёлоба с закруглённым концом. Клыки и премоляры удаляются с помощью такого же варианта инструмента, только с более широкими лапками.

При экстракции первого и второго моляров используют коронковые клювовидные щипцы с шиповидными выступами.

А при ограниченной возможности открытия рта пациента либо экстракции зуба мудрости применяют щипцы со щёчками, изогнутыми в горизонтальной плоскости.

Фото 3. Удаление коренного жевательного зуба на нижней челюсти при помощи щипцов.

Детские

Максимально подходящий вариант для извлечения верхних молочных единиц у ребёнка — это штыковидный вариант с подобранной шириной лапок под размер удаляемого зуба.

Но в некоторых случаях будет целесообразно применение также прямых и S-образных.

Удаление нижних молочных единиц лучше провести клювовидными приборами с узкими щёчками, которые сходятся под минимальным углом.

Элеваторы и люксаторы

Ещё один из распространённых вариантов инструмента при процедуре экстракции. Предоставляет возможность удалить корни и зубы с коронкой, растущие в неправильном направлении. Все разновидности инструмента делятся на широкие, узкие и средние в зависимости от ширины рабочей области, а также прямые (универсальные), изогнутые и штыковидные.

Прямой элеватор незаменим при удалении зубов верхней челюсти, штыковидный часто используют для извлечения восьмёрок, а изогнутые элеваторы широко применяются в работе с нижними зубами.

Элеватор У. Джеймса. Производится в трёх вариантах: прямой, право- и левосторонний, и изогнутый. Используется в сложных ситуациях с ретенированным зубом или корнем, а также для экстракции зубов мудрости.

Элеватор Крайера. Основное предназначение то же самое. Отличается от предыдущего вида треугольной щёчкой с заострённой вершиной.

Бывает как правосторонний, так и левосторонний с типовыми отличиями в конструкции. Второе название инструмента «козья ножка».

Острая вершина элеватора помогает очистить кариозную полость от патогенных бактерий и отмерших частичек эмали и дентина.

Долото Купланда. Выполняет роль заменителя элеватора или установочного рычага между корнями и альвеолярной костью. Это значительно облегчает удаление за счёт расширения лунки. Из недостатков инструмента — его громоздкий объём, поэтому применяется в редких случаях.

Люксаторы. Шилообразная конструкция, с лёгкостью проникающая в периодонт.

Такой способ при удалении обеспечивает минимальную травматизацию, что объясняет растущую популярность этого инструмента.

Рабочая область люксатора осторожно вводится под десну, что обеспечивает расширение лунки и разъединение периодонта. Это значительно облегчает этапы вывихивания и извлечения зуба.

Применение щипцов

Типичное извлечение зуба из лунки происходит в несколько последовательных этапов:

- После анестезии у пациента гладилкой или скальпелем отделяют от шейки круговую связку. Если зуб сильно разрушен, десну необходимо отделить от края альвеолы, что облегчает наложение щипцов.

- Стоматолог удерживает инструмент в руке необходимым способом, раскрывает их щёчки и накладывает на корень либо коронку таким образом, чтобы одна из лапок находилась с вестибулярной стороны единицы, а вторая — с язычной. Ось зуба и щипцов всегда должны чётко совпадать. Это предотвратит травму соседней единицы или перелом коронки (корня).

- Под давлением руки на щипцы щёчки инструмента проникают под десну до полного и плотного охвата зуба. При разрушенной коронке лапки охватывают края стенок лунки, что не позволяет щипцам соскользнуть.

- После надёжной фиксации хирург с нарастающей колебательной амплитудой производит люксацию (раскачивание) зуба в язычную и вестибулярную стороны.

- Плавными вращательными движениями единица или корень извлекается из лунки.

Важно! Экстракция многокорневого зуба зачастую дополнительно требует применения бормашины. После предварительного распила корни разъединяются, и каждая часть извлекается отдельно.

Особенности использования для удаления коренных зубов мудрости

Экстракция верхнего крайнего моляра происходит при помощи изогнутых S-образных щипцов. В случае, если эмаль сильно разрушена, используют байонеты, которыми особенно удобно фиксировать и извлекать корень либо остатки коронки восьмёрки.

Справка! Простая операция предполагает стандартные этапы, как и в случае извлечения любой другой жевательной единицы.

В осложнённой ситуации возникает необходимость в рассечении слизистой или даже высверливании кости челюсти. Подобные действия предполагаются для дистопированных и ретинированных единиц.

Суть проблемы в частичном прорезывании либо росте под аномальным наклоном. Наличие двух или трёх изогнутых корней аналогично подразумевает сложную экстракцию.

Этапы манипуляций:

- Разрез десны при помощи скальпеля и отделение лоскута.

- Выпиливание зуба бормашиной на низком обороте, если он под слоем кости.

- Частичное или полное извлечение единицы щипцами.

- Чистка лунки кюреткой и обработка антисептиком.

- В случае высверливания кости — заполнение полости трикальцийфосфатом или гидроксиапатитом.

- Ушивание раны.

Варианты удаления без них

Извлечение ультразвуковым скальпелем (Пьезохирургия). Подобная атравматичная методика распространена при экстракции сложных корней, кист, зубов мудрости и любого другого зуба. Иссечение ткани происходит полностью безболезненно и бескровно тончайшим разрезом. Травмы дёсен и любые другие повреждения в этом случае отсутствуют.

Извлечение методом расщепления периодонтальной связки. Единица извлекается из лунки пинцетом после разрыва периотомом соединения зуба со связкой. Травмы надкостницы и мягкой ткани десны минимальны, благодаря чему процесс заживления проходит быстро и легко.

Ознакомьтесь с видео, в котором показаны некоторые стоматологические инструменты.

Использование хирургического инструмента в стоматологии определяется объективным соответствием конструкции инструмента удаляемой единице. Именно этот подход позволяет избежать большинства дополнительных неприятных проблем как у хирурга, так и у пациента в процессе экстракции.

Оцени статью:

Будь первым!

Средняя оценка: 0 из 5.

Оценили: 0 читателей.

Поделись с друзьями!

ontakte

Odnoklassniki

Источник: https://32zuba.guru/udalenie-zuba/instrumenti/

Копирование сознания

Хочу я подумать о такой гипотетической возможности недалёкого / далёкого (кому что больше нравится) будущего, как загрузка сознания. Я читал достаточно много дебатов и рассуждений на эту тему в «интернетах», поэтому у меня есть небольшое представление о том, каких взглядов придерживаются различные стороны в этом вопросе. И какие проблемы их смущают.

В этом посте я хотел бы тезисно озвучить эти вопросы и, по возможности, обсудить. Сразу оговорюсь, что я не являюсь специалистом какой–либо области связанной с этим вопросом. Я не нейробиолог, и не исследователь искусственного интеллекта, и даже не сумасшедший экспериментатор с подпольной лабораторией.

Я простой инженер информационных систем, который с переменным успехом крутится в IT и около–IT сфере. Поэтому все мои размышления могут быть ошибочными.

Чтобы ответить на вопрос о возможности загрузки сознания, нужно сначала ответить на много других вопросов, главные из которых — Что такое сознание и где оно находится?

С большой долей научной точности можно говорить о том, что сознание человека заключено в объеме головного мозга.

На мой взгляд, стоит также определить, что на данный момент понятие сознания выражается в неразрывной связи программно–аппаратного комплекса под названием мозг. Воспринимать мозг лишь как носитель некоторой закодированной информации не совсем верно, так как сама физическая структура и архитектура мозга определяет содержание этой информации. С другой стороны, такое текущее положение вещей ни в коем случае не утверждает, что это единственно возможный вариант.

Сознание

— это одна из функций головного мозга. С сознанием очень тесно связано такое понятие, как самосознание. В свою очередь, с понятиями сознания и самосознания также тесно связано такое понятие, как личность. Именно личность отличает одного человека от другого.

Дальше я хотел бы порассуждать на тему этих трех понятий и высказать свои идеи на этот счёт.

Что такое сознание, что такое самосознание и что такое личность? В данном случае, эти понятия будут носить чисто формальный характер разделения, так как по сути все они составляют то целое, что являет собой мыслящее существо под названием человек.

Сознание

Согласно Википедии, сознание — это состояние психической жизни индивида, выражающееся в субъективном переживании событий внешнего мира и жизни самого индивида, а также в отчёте об этих событиях. В одной из философских теорий, функционализме, сознание рассматривается как функция.

При этом сознание относится к мозгу так же, как, например, функция показывать время соотносится с конкретным физическим устройством часов. И по мнению функционалистов, сознание потенциально может быть функцией самых разных физических объектов, например компьютера.

Функционализм интересен тем, что является методологической базой теории искусственного интеллекта и когнитивной науки.

Самосознание

Я считаю, что такой функции мозга, как самосознания не существует. Все разговоры о феноменологической природе самосознания слишком преувеличены хотя бы потому, что человек не обладает самосознанием с рождения, а приобретает его на основании входных сигналов, поступающих от органов чувств.

На основании этих сигналов индивид может сделать вывод о том, что он некая отдельная единица определенного вида организмов, заключённая в оболочку, за границы которой действия его разума не распространяются непосредственно.

Эти прозаические, казалось бы понятия, чрезвычайно важны для понимания сути «самосознания».

На мой взгляд любой сложноорганизованный когнитивный процесс в один прекрасный момент, когда количество и качество полученных входных сигналов превысит необходимый порог, сможет задать себе вопрос «кто я?» и сразу же сделать правильный вывод при одном условии — если точка зрения будет единственной.

Что под точкой зрения я имею ввиду? Это координата входа сигнала. В глобальном смысле у каждого человека такая координата лишь одна и она привязана к координате его тела. Если рассматривать тело человека более локально, то для каждого органа чувств координаты немного различаются, но никакой роли по сути это не играет.

А что, если точек входа будет несколько?

Мне, например, всегда было интересно, каково это иметь дополнительные глаза на затылке? Мозг привык воспринимать визуальную информацию в виде передней полусферы. Как это — иметь обзор 360о и видеть всё вокруг одновременно без необходимости крутить головой из стороны в сторону? Странно, что со слепыми людьми, которым ставят имплатны не делают таких экспериментов.

Этот пример уже интересен, но он тоже слишком локален и по сути точка входа сигнала как была одна, так и осталась.

А теперь попробуйте абстрагироваться от своих привычных ощущений и постарайтесь представить себе, что вы находитесь одновременно в двух местах и одновременно можете видеть и слышать то, что там происходит? Вы можете осмотреть и почувствовать два своих тела и от каждого из них получить утвердительный сигнал о том, что вы находитесь в нём.

Без способности концентрироваться на ощущениях каждого отдельного тела вы скорее всего получите какофонию из звуков и образов, но это дело десятое. Скажите мне теперь — кто вы и где вы?

Теперь представьте, что у вас десять или сто разных тел. И в каждом теле именно вы.

Это не десять–сто разных личностей, в которые вы по тем или иным причинам можете вселяться и управлять. Это именно «ваша» личность, с «вашими» реакциями и переживаниями. Вы можете одновременно получать сигналы от десяти–ста ваших тел. Но скажите мне, кто ВЫ вы этом случае? Кем вы могли бы себя самоосознать? Некой надсущностью? Но в таком случае где она находится?

Вопрос не в том, какими качествами обладает ваша личность — это неважно, личность у вас может быть любой. Вы можете быть жадным трусом или щедрым супергероем одновременно в ста ваших телах. Вопрос в том — кто вы? Где вы находитесь? Что будет, если одно из тел погибнет? Это сейчас вы знаете, что Вы — это вы, потому что у вас есть опыт, благодаря которому вы это знаете, и если вам дать сто тел, то вам будет относительно просто. А представьте себе зародыш сознания, который должен вырасти, получая сигналы от ста тел одновременно? К каким выводам он придёт? Кем он будет? Этот момент, если честно, немного ставит меня в тупик и приводит к выводу о том, что чем большее количество точек входа сигналов может быть у сознания тем более размытым будет представление у этого сознания о своей природе. А сигналы, локализованные в одной точке входа, естественным путём приводят к «самоосознанию» сознания. Однако это лирика и к загрузке сознание не имеет никакого отношения.

Как же загрузить сознание?

На самом деле под «загрузкой сознания» я подразумеваю его копирование. Никакого «процесса переноса» с одного носителя на другой сознание не будет способно воспринять во времени, так же как и файл не может осознать процесс переноса с одной флешки на другую. Я убеждён, что скопировать сознание возможно.

Но возможно это будет только тогда, когда человечество сможет сымитировать все необходимые процессы, протекающие в мозге и затрагивающие личность, во внешней среде, например, в компьютере. И тут на арену выходит искусственный интеллект.

Чтобы скопировать сознание, нам нужно две вещи: 1) Базовая архитектура имитирующая сознания человека — это ИИ и есть. 2) Слепок личности человека, сознание которого мы хотим скопировать.

В момент t0 одна копия ИИ ничем не будет отличаться от другой копии.

Когда мы запускаем ИИ и загружаем на него слепок личности человека, то ИИ становится этой личностью. Так же без загрузки слепка личности разные копии ИИ со временем будут всё больше и больше отличаться друг от друга, т.к. их опыт будет различным.

Если над первым пунктом трудятся все крупные IT гиганты, и создание ИИ это лишь вопрос времени, то у второго пункта дела, хоть и не стоят на месте, но всё таки там всё намного сложнее.

Уже сейчас учёные работают над тем, чтобы научиться распозновать сигналы, поступающие к мозгу от органов чувств. В качестве примера можно привести работу Шейлы Ниренберг по разработке глазного протеза и расшифровки «сигналов», поступающих в мозг от ганглионарных клеток (русская статья).

Так же стоит упомянуть работы японских и американских учёных по декодированию сигналов мозга и превращению их в видеоряд (русская статья, видео от Митио Каку). Но даже такие на сегодняшний день фантастические вещи являются лишь малыми шажками на пути к оцифровке сознания человека.

Основную проблему представляет понимание того, как хранятся воспоминания, их извлечение из человеческого мозга и формальное представление. Ведь без воспоминаний от личности мало что останется.

Копия сознания — это не бессмертие. Вы всё равно умрёте, а существовать будет ваш двойник

С такими утверждениями мне приходилось сталкиваться ни раз в различных дискуссиях. На этот счёт я не могу привести никаких возражений. Да, вы, как живой биологический организм умрёте тогда, когда ваше физическое тело больше будет не в состоянии поддерживать жизнь. Да, по сути будет существовать ваш двойник.

Но так ли это важно? Представьте себе, что каждую ночь, когда вы ложитесь спать, вас похищают, клонируют, переписывают сознание из вас в клона, ваш оригинал убивают, а клона кладут обратно на кровать. Вы (ваш клон) просыпается и… чувтвует себя так же как обычно. Согласно вашим привычкам идёт на кухню пить утренний кофе, потом бриться, и так далее.

Вы скажете — ну и что? Ясно же, что это клон. Но это ясно вам, т.к. вы в курсе того, что с этой личностью сделали, а у клона вообще никаких мыслей в этом направлении не возникает. У него нет оснований, проснувшись в очередное будничное утро, предполагать, что он — это не он.

Другими словами я настаиваю на том, что полная копия сознания человека ни в чём не будет отличаться от поведения, образа мыслей, привычек и т.д. самого человека. А раз нет разницы, то копия тоже будет вами.

Утверждения вида «но вот именно ты то умрешь» в этом случае предполагают существование некой надсущности, которая не будет скопирована при копировании сознания и которая играет важную роль в ощущении себя. Мне такая надсущность неизвестна, и поэтому в ответ на это я смогу сказать: «Моя оригинальная копия умрёт, а Я буду жить вечно».

Хабы:

- Искусственный интеллект

- Мозг

Источник: https://habr.com/ru/post/388549/

Устройство еще используется: как безопасно извлечь флешку или внешний USB-диск

Предупреждение возникает, когда пытаемся безопасно извлечь внешние съемные накопители. На экране отображается уведомление: «Устройство еще используется. Завершите выполнение всех программ и закройте все окна, которое может использовать это устройство, а затем повторите попытку».

Это предупреждение вполне понятно, но многие указывают на то, что даже правильное закрытие всех программ не предотвращает отображения уведомления, и прошло уже достаточно время, как устройством перестали пользоваться. Однако есть методы, которыми можно воспользоваться для решения этой проблемы.

Почему возникает предупреждение при извлечении USB

Список причин, что устройство еще используется короткий, и они правильно уведомляют, почему система выбрасывает предупреждение при безопасном извлечении внешнего накопителя USB.

- Предупреждение может отобразится при открытом приложении на панели задач, в котором открыты файлы из флешки или внешнего диска USB.

- Какой-то процесс еще использует файл со съемного накопителя и потребуется выяснить, что это за программа и закрыть ее.

- На старых версиях Windows может возникнуть предупреждение, если устройство USB отформатировано в формате NTFS.

Способ 1: Извлечение съемного диска через приложение «Этот компьютер»

Если при безопасном извлечении внешнего диска или флешки через иконку, расположенную на панели задач, возникает предупреждение, но можно попробовать обойти его, следуя инструкции ниже:

Откройте Проводник Windows и кликните на кнопку «Этот компьютер» в левом боковом меню. Если используете Windows 7 и старше нажмите на ярлык «Мой компьютер» на рабочем столе.

Кликните правой кнопкой мыши на съемном диске и выберите пункт «Извлечь» из контекстного меню.

При появлении предупреждения о том, что диск еще используется и файлы на нем будут закрыты без сохранения с потерей данных, нажмите «Продолжить». После отобразится уведомление, что устройство можно безопасно извлечь из компьютера.

Способ 2: Определение проблемного процесса через журнал просмотра событий

Как следует из предупреждения, какая-то программа или процесс может использовать данные со съемного диска USB /флешки без вашего ведома или видимого окна. Эту программу невозможно отследить с помощью Диспетчера задач, но можно использовать журнал просмотра событий, чтобы проверить наличие предупреждения, и найти идентификатор этого процесса.

Откройте Панель управления. Для этого наберите в строке системного поиска соответствующее название или выведите на экран окно «Выполнить» одновременным нажатием Win + R и впишите control panel.

В Панели управления измените просмотр в верхнем правом углу на «Крупные значки» и найдите раздел «Администрирование». Затем выберите «Просмотр событий».

С левой стороны меню кликните правой кнопкой мыши на вкладку «Журналы приложений и служб», затем перейдите на «Вид» в отобразившемся контекстном меню и установите флажок «Отобразить аналитический и отладочный журналы».

Затем перейдите по пути Журналы Windows – Система.

Здесь из длинного списка различных событий нужно найти записи «Kernel-PnP» с примерно таким текстом: «Приложение с ИД процесса xxx остановило удаление или извлечение для устройства…»

Вместо «xxx» будет отображаться число, с помощью которого можно определить процесс, блокирующий извлечение внешнего устройства.

Откройте Диспетчер задач одновременным нажатием на Ctrl + Shift + Esc.

Перейдите на вкладку «Процессы». Правым кликом на названии любого столбца выведите контекстное меню и отметьте флажком значение «ИД процесса». Найдите приложение, чей «ИД процесса» соответствует номеру, установите на него курсор и нажмите «Снять задачу» в нижней правой части окна.

Теперь проверьте, используется ли USB устройство и можно его безопасно извлечь.

Способ 3: Форматирование USB-накопителей в формате exFAT

Иногда проблема может возникнуть с флешками и внешними USB-дисками, которые отформатированы в формате NTFS. Такие внешние устройства могут быть заблокированы функцией Windows Transactional NTFS, которая ошибочно определяет диски NTFS как несъемные.

Решение заключается в форматировании внешних устройств в формате FAT32 или exFAT. FAT32 не поддерживает файлы объемом больше 4 ГБ, поэтому лучше форматировать в exFAT.

- Откройте Проводник Windows и выберите в левом боковом меню «Этот компьютер». Если используете Windows 7 и старше кликните на значок «Мой компьютер» с рабочего стола.

- Правым кликом мыши по накопителю USB выведите на экран контекстное меню и выберите пункт «Форматировать».

- Разверните меню файловая система и выберите формат exFAT. Нажмите кнопку «Начать» и дождитесь завершения форматирования.

После попробуйте безопасно извлечь устройство USB.

Способ 4: Использование утилиты Process Explorer

Использование инструмента Process Explorer является упрощенным вариантом решения, рассмотренного в способе 2, без необходимости просмотра событий. Эта утилита доступна бесплатно и является официальной программой Майкрософт. Используется для отображения дескрипторов, библиотек DLL и процессов, запущенный в фоновом режиме.

- Наберите в поисковике «Process Explorer», перейдите на сайт, указанный на рисунке.

- Нажмите на кнопку «Download», распакуйте скачанный архив и дважды кликните исполняемый файл.

- Перейдите в меню инструментов по пути «Find» — «Find Handle or DLL». Введите букву внешнего диска или флешки в поле «Handle or DLL substring» и нажмите кнопку поиска.

- Отобразятся найденные процессы в диалоговом окне. В дереве системных процессов найдите программу в соответствии с диалоговым окном «Find Handle or DLL».

- Нажмите Ctrl + H, чтобы отобразить маркеры в нижней панели. Найдите файл в соответствии с буквой внешнего USB устройства и щелкните его правой кнопкой мыши, выберите Close Handle.

Теперь проверьте, удается ли безопасно извлечь USB устройство.

Источник: https://compuals.ru/windows/ustrojstvo-esche-ispolzuetsya